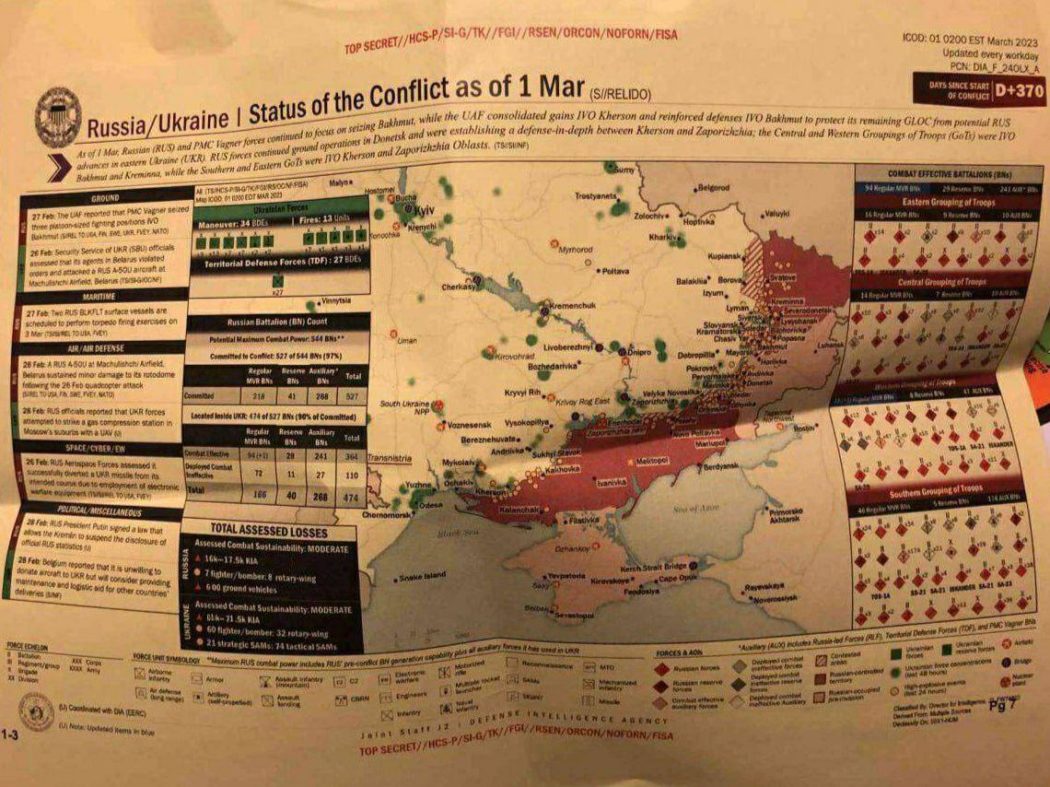

Il 6 aprile 2023 si diffonde sui media una notizia che ha del clamoroso: alcuni documenti top secret del Pentagono sono stati trafugati e diffusi sui social network. I file in questione riguardano, tra le altre cose, anche la guerra in Ucraina. In particolare, nei leak emergono considerazioni dei funzionari della Difesa Usa sulle capacità dell’esercito ucraino, sugli armamenti forniti a Kiev e sul numero di perdite sia tra gli ucraini che tra i russi.

L'origine dei documenti segreti

Della fuga di notizie si inizia ad avere contezza il 6 aprile. Il giorno precedente, secondo la ricostruzione del sito Bellingcat, appare un primo post su Telegram con allegati i documenti trafugati. Il canale in cui vengono pubblicati i file si chiama Donbass Devushka, considerato tra i più seguiti nella galassia di canali filorussi. Il post è delle 21:29, orario di Mosca.

I messaggi contengono un totale di sette documenti. Si tratta di foto riguardanti mappe, tabelle e informazioni riservate scattate in una località non conosciuta. Ma quanto immortalato negli scatti, proverrebbe comunque dal Pentagono. Interpellati dal New York Times, funzionari della Difesa Usa azzardano un primo riconoscimento dell’autenticità dei documenti. C’è solo un dettaglio che appare artefatto: il numero delle vittime tra i soldati russi. Secondo alcuni esperti, chi ha pubblicato le foto su Donbass Devushka ha modificato le cifre per sottodimensionare le perdite tra le forze di Mosca.

Due ore prima del post sul canale Telegram, le foto risultano pubblicate su un’altra chat. Un utente anonimo posta infatti dieci file su 4Chan, all’interno del server /pol/. Qui gli utenti possono inserire i contenuti in forma anonima e già in passato la chat in questione risulta come contenitori di post controversi. Dopo l’uscita dei documenti su Telegram e 4Chan, il caso diventa di dominio pubblico. Ma si scopre che i file navigano sulla rete da più di un mese. Si ha infatti traccia dei documenti top secret su alcune chat di Discord, un’applicazione usata soprattutto dalla comunità di videogiocatori.

Il ruolo di Jack Teixeira e il suo arresto

Le prime persone che risultano coinvolte nel leak sono gli utenti del canale Thug Shaker Central. Quest’ultima è una community di Discord formata da almeno venti persone, non tutte statunitensi. È proprio in questo canale che vengono pubblicati per la prima volta i documenti segreti. Il 13 aprile il Washington Post intervista un adolescente ex utente del canale, chiuso alcuni giorni dopo l’uscita dello scandalo.

Il ragazzo dichiara di aver letto per la prima volta i file dai post di OG. Questo il nome dell’utente che appare come leader del canale. OG inizia a pubblicare i file a ottobre del 2022. Dichiara sul gruppo di essere entrato in possesso dei documenti in una base militare Usa. In un primo momento, trascrive ciò che legge tra i file più importanti. Da gennaio invece, inizia a pubblicare le foto.

Il 13 aprile si scopre l’identità di OG. Si tratta di Jack Teixeira. È un ragazzo di 21 anni membro dell’ala dell’intelligence della Guardia Nazionale Aerea del Massachusetts. A tradirlo alcuni oggetti visibili nelle foto da lui pubblicate: un cannocchiale per fucili, un tagliaunghie e un barattolo di colla Gorilla. Elementi riscontrabili, secondo i giornalisti del New York Times, anche in altre foto antecedenti riguardanti Teixeira.

Poche ore dopo l’articolo del Nyt, gli agenti federali si sono recati nell’abitazione di Teixeira e lo hanno arrestato. Il caso appare così parzialmente chiuso. Ma occorre infatti capire altri elementi per completare il complesso mosaico che si nasconde dietro la vicenda.

Secondo gli amici della chat, il ventunenne non ha mai avuto intenzione di essere una spia. Al contrario, i file sarebbero stati inseriti soltanto a scopo informativo. Nel canale Thug Shaker Central infatti, spesso si è discusso di temi riguardanti giochi militari e guerra, senza però prendere posizione sul conflitto in Ucraina. La chat è nata durante la pandemia, con l’intento di unire un gruppo di amici appassionati del mondo militare nelle fasi del lockdown. Un gruppo di cui OG, alias Teixeira, era il leader indiscusso.

Come sono uscite le informazioni

A fine febbraio un membro di Thug Shaker Central pubblica alcuni documenti inseriti da Teixeira su un’altra chat di Discord. La chat in questione è quella che raggruppa i fan di WaoMao, un canale di YouTube molto popolare. Pochi giorni dopo, un utente del gruppo di Discord dedicato ai giocatori di Minecraft rilancia il post. È il 3 marzo e oramai i documenti segreti sono di dominio pubblico.

Ma diventano virali soltanto il 5 aprile, quando avviene la pubblicazione su 4Chan e Telegram. Il 6 aprile il New York Times viene a conoscenza della situazione e lancia un primo articolo. Qui funzionari del Pentagono confermano l’autenticità dei documenti. Il leak diventa così uno dei casi mediatici e politici più spinosi per gli Usa dall’inizio della guerra in Ucraina.

Cosa non sappiamo

Ricostruita la cronologia della fuga di notizie e risalito al primo autore della pubblicazione dei documenti segreti, occorre scoprire adesso in che modo Teixeira è entrato in possesso dei file. C’è al momento un’indagine in corso volta a stabilire la verità. Secondo il Washington Post, Teixeira per la sua posizione poteva avere accesso alla Joint Worldwide Intelligence Communications System (JWICS). Si tratta di una rete di sicurezza interna al dipartimento di Difesa. Qui sono custodite diverse informazioni top secret. Possibile quindi che il ragazzo abbia preso da questa rete i file poi diffusi.

Difficile capire invece come mai un militare del suo grado possa aver preso documenti documenti catalogati come Sensitive compartmented information facility (Scif). Qualcuno potrebbe aver dato il nulla osta a Teixeira per accedere all’area Scif. Non esclusa l’ipotesi di documenti non custoditi in modo idoneo all’interno di luoghi sensibili. L’indagini mira a capire anche come il ragazzo possa aver stampato i file poi fotografati e diffusi in rete. Per avere accesso alle stampanti infatti servono permessi speciali.

Abbonati e diventa uno di noi

Se l'articolo che hai appena letto ti è piaciuto, domandati: se non l'avessi letto qui, avrei potuto leggerlo altrove? Se pensi che valga la pena di incoraggiarci e sostenerci, fallo ora.